Czasami jest to małe narzędzie, które może zrobić tak dużą różnicę. Czy kiedykolwiek zapomniałeś hasła do konta e-mail, konta na forum lub innej usługi online lub oprogramowania? Co zrobiłeś, aby dowiedzieć się więcej? Może oprogramowanie / skrypt miał opcję wysłania Ci hasła, ale co, jeśli nie miałby takiej opcji? Hasło jest tam, ale nie możesz go odczytać, jest ono pokazane jako ****** w interfejsie programu.

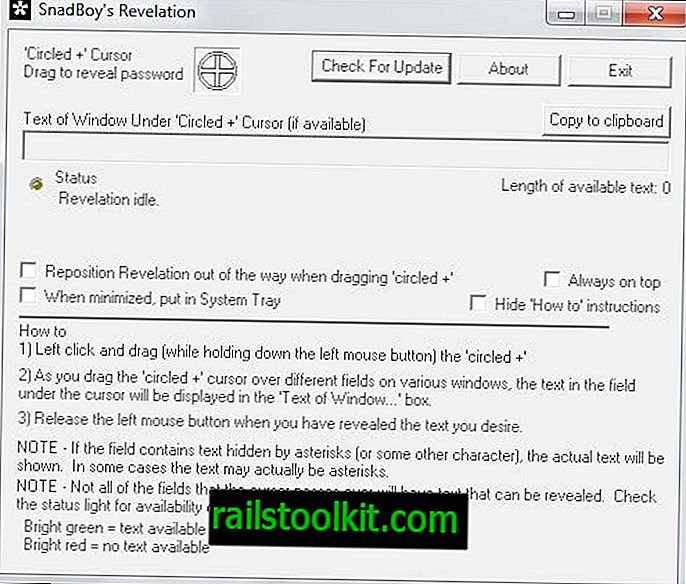

Snadboys Revelation może ci w tym pomóc. Może ujawnić hasło za gwiazdkami. Wystarczy go podpalić, przesunąć wskaźnik nad polem hasła, a hasło zostanie ujawnione w oprogramowaniu do rewelacji. Istnieją inne narzędzia, które robią to samo, na przykład Spodnie wyłączone.

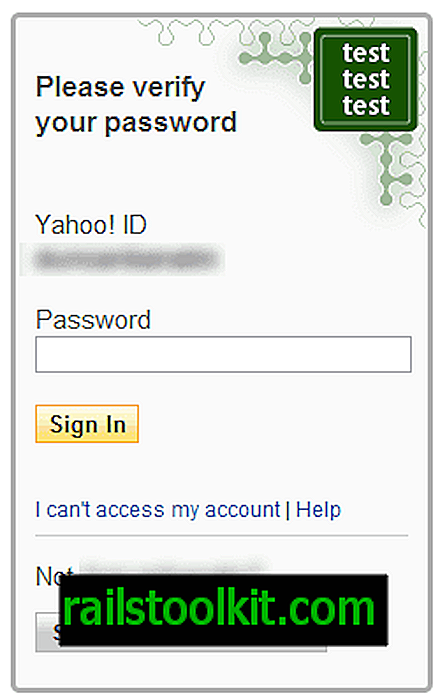

Pamiętaj, że program będzie działał dobrze w wielu przypadkach, ale w innych nie ujawni hasła. Dzieje się tak na przykład w przypadku korzystania z przeglądarek innych firm, takich jak Firefox lub Chrome, i chcesz wyświetlić hasło w przeglądarce. Objawienie Snadboya nie może ujawnić tych haseł.

Oto szczegółowe instrukcje programu:

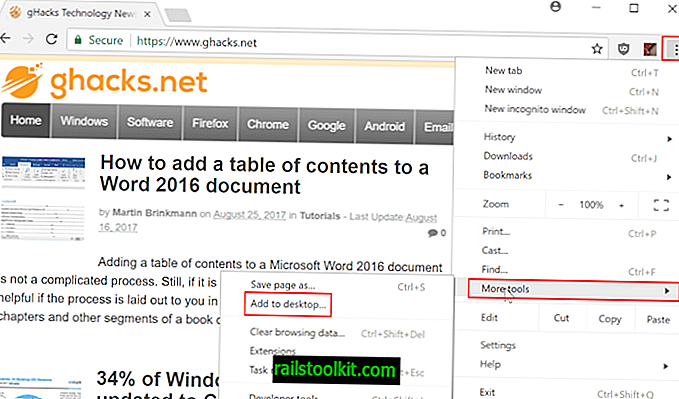

- Kliknij lewym przyciskiem myszy i przeciągnij kółko kursora u góry.

- Kiedy przeciągniesz kursor, zauważysz, że odsłania on tekst programów, na które go przesuwasz.

- Po przekroczeniu pola hasła zwolnij przycisk myszy, a hasło powinno zostać wyświetlone w interfejsie programu.

- Możesz teraz kliknąć przycisk kopiowania do schowka, aby go użyć lub wkleić go do innego programu, na przykład menedżera haseł.

Aktualizacja : Spodnie wyłączone nie są już dostępne w Internecie. Programiści usunęli program ze swojej witryny i nie będą go już obsługiwać. Realną alternatywą jest Asterisk Logger firmy Nirsoft, który służy podobnemu celowi. Program automatycznie monitoruje i rejestruje zapytania o hasło w systemie Windows oraz wyświetla odpowiednie informacje w interfejsie. Wyświetla nazwę programu, hasło użyte w aplikacji, datę i godzinę oraz ścieżkę programu.

Należy zauważyć, że wszystkie tego rodzaju programy mogą wyzwalać ostrzeżenia od oprogramowania zabezpieczającego działającego w systemie. Czasami są one - niesłusznie - identyfikowane jako oprogramowanie hakerskie i jako takie są blokowane przed wykonaniem.