Nadchodząca aktualizacja Microsoft Windows 10 Fall Creators Update i aktualizacja RS3 systemu Windows Server 2016 nie będą już obsługiwać syskey.eye.

Syskey.exe został wprowadzony w systemie Windows 2000, przeniesiony do systemu Windows NT 4.0 i od tego czasu jest częścią dowolnej wersji systemu Microsoft Windows.

Narzędzie zostało zaprojektowane w celu poprawy bezpieczeństwa procesu rozruchu systemu Windows poprzez dodanie do niego kolejnej warstwy ochrony.

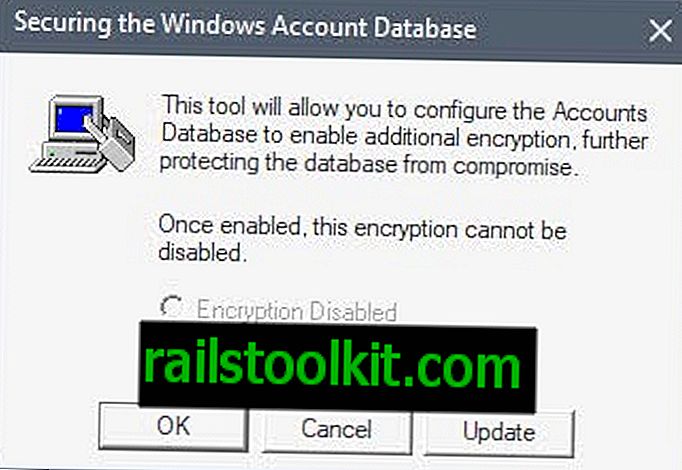

W zasadzie Syskey.exe zasadniczo przenosi klucz szyfrowania Security Accounts Management Database (SAM) w inne miejsce, zwykle na dyskietkę lub dysk flash USB. Syskey może być również użyty do dodania innego hasła do procesu uruchamiania systemu operacyjnego Windows. To hasło szyfruje bazę danych SAM, dlatego należy ją podać, aby uzyskać do niej dostęp.

Koniec życia Syskey.exe

Począwszy od wydania aktualizacji Fall Creators dla systemu Windows 10 i Windows Server 2016, syskey.exe nie będzie już dołączany do systemu Windows.

Ponadto system Windows nie obsługuje już instalowania kontrolera domeny Active Directory przy użyciu narzędzia Install-From-Media, które zostało zewnętrznie zaszyfrowane przez syskey.exe.

Komputery z systemem Windows 10 lub Windows Server 2016, które używają syskey.exe dla dodatkowego bezpieczeństwa, nie zostaną zaktualizowane do aktualizacji Fall Creators Update.

Użycie syskey.exe należy wyłączyć na tych komputerach, aby zaktualizować je do najnowszej wersji systemu Windows 10 i Windows Server 2016:

- Otwórz wiersz polecenia, wpisz syskey i naciśnij klawisz Enter.

- Wybierz Aktualizuj, gdy otworzy się okno „Zabezpieczanie bazy danych kont Windows”.

- Wybierz Uruchomienie hasła na następnym ekranie.

- Wybierz System Generated Password.

- Wybierz Store Startup Key Local. Zapisuje to klucz na dysku twardym komputera lokalnego.

- Kliknij przycisk OK dwa razy, aby zakończyć proces.

Problemy bezpieczeństwa w syskey

Microsoft wprowadza zmianę, ponieważ klucz szyfrowania używany przez syskey nie jest już uważany za bezpieczny. Inne powody podane przez Microsoft to to, że szyfrowanie syskey opiera się na słabej kryptografii, że syskey nie chroni wszystkich plików systemu operacyjnego i że syskey był używany w niektórych atakach ransomware.

Niestety klucz szyfrowania syskey i korzystanie z syskey.exe nie są już uważane za bezpieczne. Syskey opiera się na słabej kryptografii, którą można łatwo złamać w dzisiejszych czasach. Dane chronione przez syskey są bardzo ograniczone i nie obejmują wszystkich plików ani danych w woluminie systemu operacyjnego. Narzędzie syskey.exe jest również znane hakerom jako część oszustw ransomware.

Usługa Active Directory poprzednio obsługiwała użycie zewnętrznie zaszyfrowanego klucza systemowego dla nośników IFM. Gdy kontroler domeny jest instalowany przy użyciu nośnika IFM, należy również podać hasło zewnętrznego klucza systemowego. Niestety ochrona ta ma te same wady bezpieczeństwa.

Firma sugeruje, aby administratorzy systemu i użytkownicy używali szyfrowania BitLocker zamiast tego, aby zwiększyć bezpieczeństwo komputera i danych z systemem Windows.

Użytkownicy, którzy nie chcą lub nie mogą korzystać z funkcji BitLocker, mogą zamiast tego korzystać z rozwiązań innych firm, takich jak VeraCrypt.

Microsoft ogłosił zmianę na nowej stronie pomocy technicznej w oficjalnej witrynie pomocy technicznej Microsoft. (przez Deskmodder)

Teraz Ty : Czy korzystasz z dodatkowej ochrony na swoich urządzeniach?